Governo do Estado de Roraima

“Amazônia: patrimônio dos brasileiros”

Portaria Nº 1385/IPER/PRESI/GPRES, DE 18 DE novembro DE 2025.

A PRESIDENTE DO INSTITUTO DE PREVIDÊNCIA DO ESTADO DE RORAIMA – IPER, no uso das atribuições que lhe confere o Decreto nº 259-P, publicado no Diário Oficial nº 4390, de 28 de fevereiro de 2023, c/c a LC nº 030/1999 e em face do que consta no Processo nº 15301.003431/2025.77,

CONSIDERANDO a solicitação realizada por meio do Ofício 375( 19897939) , de 18 de novembro de 2024, formalizado sob nº 15301.003431/2025.77;

CONSIDERANDO o que estabelece o Manual do Pró-Gestão RPPS, Versão 3.5, com vigência a partir do dia 17 de janeiro de 2024, em seu item 3.1.5, que trata da Política de Segurança da Informação;

CONSIDERANDO o que dispõe o art. 7º, inciso III, da Lei 13.709/2018, que dispõe sobre a Lei Geral de Proteção de Dados Pessoais (LGPD);

CONSIDERANDO a necessidade de produzir e propor normas, planos, procedimentos, mecanismos de proteção e instruções reguladoras específicas, relativas aos assuntos da Política de Segurança da Informação;

RESOLVE:

ALTERAR a PORTARIA Nº 859/IPER/PRESI/GPRES, DE 22 DE AGOSTO DE 2024, publicada no DOE de 23 de agosto de 2024, Edição nº 4749, páginas 103-104, que instituiu a Política de Segurança da Informação e Comunicação do Instituto de Previdência de Roraima.

Art. 1º Aprovar a atualização do Manual de Operação da Gestão da Tecnologia e Política de Segurança da Informação, versão 2, que define regras de proteção dos ativos de informação e sistemas do IPER contra ameaças internas e externas, visando garantir a confidencialidade, integridade e disponibilidade das informações críticas do Instituto.

Parágrafo único. O Manual de Operação da Gestão da Tecnologia e Política de Segurança da Informação é o documento em que a alta administração do IPER declara formalmente o seu comprometimento em prover diretrizes estratégicas, responsabilidades, competências, apoio e recursos necessários à implementação da gestão da segurança da informação e de proteção de dados pessoais no Instituto, conforme a legislação vigente e encontra-se disponibilizada no endereço eletrônico https://www.iper.rr.gov.br/politica-de-segurancada-informacao.

Art. 2º A Política da Segurança da Informação tem como objetivos:

I – Instituir as diretrizes estratégicas de Segurança da Informação do IPER;

II – Instituir a estrutura de Governança e Gestão de Segurança da Informação e Proteção de Dados Pessoais;

III – Instituir os papéis, as responsabilidades e as competências quanto ao uso dos ativos de informação e ao compartilhamento de dados, informações e documentos;

IV – Fortalecer a proteção dos ativos de informação e os dados pessoais contra a modificação, destruição, acesso ou divulgação não autorizada, garantindo sua confidencialidade, integridade, disponibilidade e autenticidade, considerando os níveis adequados de classificação e tratamento;

V – Contribuir para a segurança do indivíduo, da sociedade e do Estado, por meio da orientação das ações de segurança da informação, observados os direitos e as garantias fundamentais;

VI – Fortalecer a cultura da segurança da informação no Instituto;

VII – Orientar ações relacionadas a:

a) Segurança das informações e dados pessoais;

b) Segurança da informação das infraestruturas críticas;

c) Proteção das informações das pessoas físicas que possam ter sua segurança ou a segurança das suas atividades afetada, observada a legislação específica; e

d) Tratamento das informações com restrição de acesso.

VIII – Contribuir para a preservação da memória institucional do Instituto.

Art. 3º As disposições do Manual de Operação da Gestão da Tecnologia e Política de Segurança da Informação devem ser observadas pelos órgãos e unidades do IPER que se relacionem direta e indiretamente com as atividades descritas.

Parágrafo único. A unidade de Controle Interno do IPER deverá utilizar das disposições do referido manual na estruturação das suas atividades de fiscalização e acompanhamento dos atos da gestão e da produção de seus relatórios.

Art. 4º Ações que violem a Política de Segurança da Informação ou que quebrem os controles de Segurança da Informação e de proteção de dados pessoais serão devidamente apuradas em procedimento de sindicância, com a instauração de Processo Administrativo Disciplinar, se for o caso, e aos responsáveis serão aplicadas as sanções penais, administrativas e civis em vigor.

Art. 5º É vedado comprometer a disponibilidade, a integridade, a confidencialidade, a autenticidade dos ativos de informação e dados pessoais geridos, custodiados ou tratados pelo Instituto.

Art. 6º É vedada a divulgação de informações produzidas por usuários e terceiros para uso exclusivo do Instituto, em quaisquer outros projetos ou atividades de uso diverso daquele estabelecido pelo Instituto.

Art. 7° Os ativos de informação devem ser utilizados estritamente dentro do seu propósito, sendo vedado seu uso para fins indevidos.

§ 1º Serão considerados para fins indevidos, dentre outros:

a) Cometer fraudes;

b) Invadir os ativos de informação;

c) Utilizar os ativos de informação para fins particulares ou de terceiros;

d) Utilizar jogos;

e) Realizar acessos não autorizados;

f) Fazer uso de personificação;

g) Utilizar de falsa identidade;

h) Obter senhas e dados privativos;

i) Realizar perseguição;

j) Realizar ameaças;

k) Distribuir códigos maliciosos;

l) Acessar, guardar e disseminar material não ético, ofensivo, difamatório, discriminatório, preconceituoso, malicioso, obsceno, ilegal ou atentatório à moral e aos bons costumes;

m) Utilizar práticas em desacordo com o Código de Ética do IPER;

n) Disseminar conteúdos ilegais de incitação à violência, que não respeitem os direitos autorais ou objetivos comerciais particulares; e,

o) Apagar arquivos digitais dos ativos de informação e dos sistemas utilizados no IPER.

Art. 8º Essa portaria entra em vigor na data de sua publicação.

CIENTIFIQUE-SE, PUBLIQUE-SE, CUMPRA-SE.

|

Documento assinado eletronicamente por Adriana Siqueira Mello Padilha, Presidente em Exercício, em 18/11/2025, às 15:37, conforme Art. 5º, XIII, “b”, do Decreto Nº 27.971-E/2019. |

|

A autenticidade do documento pode ser conferida no endereço https://sei.rr.gov.br/autenticar informando o código verificador 20170197 e o código CRC 4D7C28D7. |

MANUAL DE OPERAÇÃO DA GESTÃO DA TECNOLOGIA E POLÍTICA DE SEGURANÇA DA INFORMAÇÃO DO IPER.

- OBJETIVO DO MANUAL DE OPERAÇÃO DA GESTÃO DA TECNOLOGIA E POLÍTICA DE SEGURANÇA DA INFORMAÇÃO DO IPER.

Estabelecer estratégias e definir responsabilidades e competências e a formalização de apoio para a implementação da gestão de Política de Segurança da Informação do Instituto de Previdência do Estado de Roraima – IPER.

- ABRANGÊNCIA

Esta Política de Segurança da Informação (PSI) aplica-se a todos os indivíduos e entidades que, de forma direta ou indireta, possuam acesso aos ativos de informação, sistemas, infraestrutura tecnológica ou instalações físicas do IPER.

A abrangência inclui, mas não se limita a: Servidores públicos (efetivos e comissionados). Estagiários e colaboradores internos. Prestadores de serviço, fornecedores, consultores e empresas contratadas (terceiros).

A adesão à PSI é obrigatória para todos os usuários. O cumprimento desta Política será formalizado mediante a assinatura dos seguintes termos, que devem ser arquivados em sistema próprio (SEI/SISPREV):

| Categoria do Usuário | Formalização e Termos Requeridos |

| Servidores, Comissionados e Estagiários |

* Termo de Responsabilidade – Uso de Equipamento, ciência de uso e ciência da Política de Segurança da Informação (Anexo C): Formaliza a responsabilidade pelo uso adequado dos recursos de TI e equipamentos institucionais. * Termo de Confidencialidade e Sigilo (Anexo E): De adesão obrigatória para todos os usuários que têm acesso às informações do IPER. * Termo de Responsabilidade – Termo de uso e responsabilidade de acesso a sistemas (SEI, Sisprev, e- mail corporativo, rede e outros) (Anexo G): Formaliza a responsabilidade pelo uso adequado dos sistemas de TI institucionais. |

| Prestadores de Serviço, Fornecedores e Empresas Contratadas | * Termo de Confidencialidade e Sigilo (Anexo E): Obrigatório para qualquer terceiro que tenha acesso a Informações ou infraestrutura. |

| Categoria do Usuário | Formalização e Termos Requeridos |

| * Termo de Consentimento para Tratamento de Dados Pessoais – Fornecedores e Prestadores De serviços (Anexo D): Obrigatório quando houver coleta, armazenamento, ou processamento de informações e dados pessoais (dados sensíveis, segurados, beneficiários) imprescindíveis para a relação contratual, em conformidade com a LGPD. |

- POLÍTICA DE SEGURANÇA DA INFORMAÇÃO

A política de segurança da informação é um documento formal que define como uma organização pretende proteger seus ativos de informação e sistemas contra ameaças internas e externas. Essas políticas são essenciais para garantir a confidencialidade, integridade e disponibilidade das informações críticas do Instituto.

2.1 POLÍTICA DE SEGURANÇA DA INFORMAÇÃO DO IPER

A política de segurança das informação tem por objetivo possibilitar o gerenciamento da segurança de informação do IPER, estabelecendo regras e padrões para proteção da informação.

2.2. CLASSIFICAÇÃO DA INFORMAÇÃO

- O processo eletrônico é aberto com a opção iniciar o processo) pelo Sistema Eletrônico de Informação – SEI e/ou pelo Sistema de Gestão de Regime Próprio de Previdência Social – SISPREV, com um documento produzido eletronicamente ou digitalizado (onde será elaborado um documento eletrônico ou anexado um digitalizado) por usuários interno do IPER dos sistemas.

- Os atos gerados no SEI e/ou SISPREV serão registrados automaticamente com a identificação do usuário, data e hora de sua realização, conforme horário oficial do Estado de Roraima.

- O processo eletrônico no SEI e/ou SISPREV deve ser iniciado e mantido pelos usuários de forma a permitir sua eficiente localização e controle, mediante o preenchimento dos campos próprios do sistema, observados os seguintes requisitos:

-

2.2.3.1 No Sistema SEI (https://sei.rr.gov.br/portalsei/), conforme Manual do Usuário(https://softwarepublico.gov.br/social/articles/0004/9746/sei-doc-usuario.pdf):

I – observar a publicidade das informações como preceito geral e o sigilo como Exceção;- II – Informar o nível de acesso de seus documentos individualmente atribuído, quanto à informação nele contida, como público, restrito ou sigiloso, ou alterado sempre que necessário, ampliando ou limitando o acesso, conforme o item Restrição de Acesso do Manual do usuário do SEI e a tabela do item 2.2.5.

III – observar o cadastro das informações ao “Iniciar Processo” no SEI , preenchendo obrigatoriamente os campos “Tipo do Processo”,“ Especificação”, “ Classificação por

Assuntos”, “Interessados” (quando houver);

IV – quando necessário, alterar o tipo de cada processo instaurado que tramitar por

sua unidade; e

V – criar e gerir as bases de conhecimento correspondentes no SEI RR. - 2.2.4 Ademais o Manual do Usuário do SEI, orienta o usuário que abrir o processo eletrônico sigiloso ou restrito deverá observar as disposições legais para a atribuição desta classificação, e será o responsável pela concessão da credencial de acesso aos demais usuários que necessitarem acompanhar e instruir o processo.

- 2.2.4.1 A credencial de acesso poderá ser cassada pelo usuário que a concedeu ou renunciada pelo próprio usuário.

- 2.2.4.2 A pessoa que tomar conhecimento de documento ou assunto sigiloso fica responsável pela manutenção do sigilo.

- 2.2.5 Quanto as classificações da informação, sua descrição e documentos no Sistema SEI do IPER

-

-

-

-

-

-

- .1. Restrito:

-

-

-

-

- Dos autos de processos eletrônicos que necessitem ser remetidos a outros órgãos ou entidades, serão extraídas cópias em formato PDF e enviados pelo SEI na opção correio eletrônico.

- No Sistema SEI poderá ser liberado acesso à usuário externo credenciado para vista e consulta dos autos, por período determinado.

- Nos casos em que haja garantia legal do sigilo ou que mereçam restrição à consulta pública, o acesso será limitado aos usuários previamente autorizados.

- Dos autos de processos eletrônicos que necessitem ser remetidos a outros órgãos ou entidades, serão extraídas cópias em formato PDF e enviados pelo SEI na opção correio eletrônico.

-

- A autoria, a autenticidade e a integridade dos documentos e da assinatura, nos processos administrativos eletrônicos, poderão ser obtidas por meio de certificado digital emitido no âmbito da Infraestrutura de Chaves Públicas Brasileira – ICP-Brasil,

-

-

-

-

- O disposto no caput não obsta a utilização de outro meio de comprovação da autoria e integridade de documentos em forma eletrônica, inclusive os que utilizam identificação por meio de nome de usuário e senha (assinatura eletrônica).

- O item 2.2.6 neste artigo não se aplica a situações que permitam identificação simplificada do interessado ou nas hipóteses legais de anonimato. O envio de requerimentos, de recursos e a prática de atos processuais por meio eletrônico, serão admitidos para usuários externos, mediante uso de assinatura eletrônica ou digital.

- A utilização de assinatura eletrônica importa aceitação das normas sobre o assunto pelo usuário, inclusive no que se refere à responsabilidade por eventual uso indevido.

- A tramitação de processos no SEI e/ou SISPREV não oferecem a emissão de comprovante de recebimento do processo, sendo o envio e o recebimento registrados automaticamente pelo sistema.

- A unidade é responsável pelo processo desde o momento em que este lhe foi encaminhado, não havendo no âmbito do SEI e/ou SISPREV a situação de processo em trânsito.

- Caso o processo seja encaminhado para a unidade incorreta, esta deverá devolvê-lo ao remetente.

- O processo poderá ser encaminhado para quantas unidades for necessário para instruí-lo.

- O processo no Sistema SEI poderá ser mantido aberto na unidade enquanto for necessária a continuidade simultânea de sua análise.

- O disposto no caput não obsta a utilização de outro meio de comprovação da autoria e integridade de documentos em forma eletrônica, inclusive os que utilizam identificação por meio de nome de usuário e senha (assinatura eletrônica).

-

- No Sistema SISPREV (https://nuvem.agendadatacenter.com.br/roraima/sisprevweb/Login/Login.aspx):

-

-

-

-

- Gestão documental que vai ditar as regras de temporalidade:

-

-

-

-

- – Abrangência e Responsabilidade de Terceiros:

-

-

-

-

- Uso da Internet, Correio Eletrônico e Computadores

-

-

-

-

- Normas de Uso de Recursos Tecnológicos:

-

-

-

-

- O uso dos Recursos de Internet e e-mail:

-

-

-

- É vedado o acesso às páginas com conteúdo que envolva pornografia, racismo ou preconceitos de quaisquer naturezas, jogos ou outros conteúdos notadamente fora do contexto do trabalho;

-

-

-

- É vedado obter na Internet arquivos (download) que não estejam relacionados com suas atividades, incluindo vídeos, jogos programas de qualquer tipo; e

-

-

-

- Os e-mails encaminhados pelo correio eletrônico institucional deverão adotar assinatura conforme sugerido abaixo com as seguintes informações para facilitar a rastreabilidade, caso seja necessário:

- Nome completo do servidor;

- Cargo e Setor;

- Nome da Autarquia, por extenso;

- Telefones da Instituto de Previdência de Roraima (IPER);

- Os e-mails encaminhados pelo correio eletrônico institucional deverão adotar assinatura conforme sugerido abaixo com as seguintes informações para facilitar a rastreabilidade, caso seja necessário:

-

- Endereço do site e correio eletrônico do IPER

-

-

-

- Os e-mails não institucionais podem ser utilizados:

- Indisponibilidade do serviço de WebMail do IPER;

- Aguardar liberação da Caixa Postal do WebMail;

- O arquivo anexado exceder o tamanho permitido;

- Esquecimento da senha do WebMail;

- Os e-mails não institucionais podem ser utilizados:

-

- Estagiários em processo de transição em virtude da rotatividade.

-

-

-

- A utilização indevida das caixas postais acarretará, na primeira ocorrência, a edição de advertência formal ao titular da caixa de origem. Em caso de reincidência, haverá a suspensão de uso, somente liberado após solicitação do superior imediato do titular da caixa de origem. Em caso de nova utilização indevida, ficará sujeito à aplicação de penalidades administrativas, nos termos da Lei Complementar Estadual n.º 53/2001;

-

-

-

- É desaconselhável a abertura de mensagens de procedência desconhecida contendo anexos executáveis devido ao risco de contaminação da rede por vírus e outros arquivos prejudiciais, sendo de inteira responsabilidade do usuário as eventuais consequências da inobservância desta recomendação;

-

-

-

- Qualquer anormalidade percebida pelo usuário quanto ao privilégio de seu acesso aos recursos de Tecnologia da Informação deve ser imediatamente comunicada ao

-

-

-

-

- O acesso à Internet deve restringir-se às páginas com conteúdo relacionado às atividades desempenhadas pelo usuário para a autarquia em consultas ou obtenção de informações e dados necessários ao serviço;

-

-

-

- Na modalidade de teletrabalho (home office) ficam aplicados todos os dispositivos deste artigo e será implementada conforme orientação da Gerência de Tecnologia da Informação.

-

-

-

- É vedada as downloads ou instalação de softwares não autorizados;

-

-

-

- É proibido o uso da rede e e-mail institucional para fins pessoais;

-

-

-

- É de Responsabilidade do usuário pelo sigilo de suas credenciais.

-

-

-

- Bloqueio automático de sites não institucionais e o Monitoramento de logs de acesso são realizados pela GTI;

-

-

-

- É vedada a divulgação ou uso de informações contidas nos documentos físicos, digitais e híbridos para qualquer fim que não esteja ligado às atividades do IPER.

-

-

-

-

- Auditoria Semestral de Acessos aos Sistemas

-

-

-

-

- A Auditoria Semestral de Acessos aos Sistemas do IPER tem como objetivo assegurar que os perfis, credenciais e permissões concedidas aos usuários dos sistemas institucionais estejam compatíveis com suas atribuições funcionais, obedecendo aos princípios de necessidade, proporcionalidade, privacidade, segregação de funções e menor privilégio.

-

-

-

-

- Essa auditoria atende aos requisitos das boas práticas previstas nas normas ISO/IEC 27001 e 27002, e às disposições da Lei Geral de Proteção de Dados (Lei nº 13.709/2018).

-

-

-

-

- Objetivos da Auditoria

-

-

-

-

- Verificar se os acessos aos sistemas (SISPREV Web, SEI, Banco de Dados, E-mail Institucional e demais aplicações) estão alinhados às funções desempenhadas pelos usuários;

- Identificar acessos indevidos, excessivos, duplicados ou inconsistentes;

- Verificar se usuários desligados tiveram suas credenciais revogadas;

- Avaliar se há riscos relacionados a privilégios inadequados;

- Verificar se os acessos aos sistemas (SISPREV Web, SEI, Banco de Dados, E-mail Institucional e demais aplicações) estão alinhados às funções desempenhadas pelos usuários;

-

- Validar os controles de segurança e de segregação de funções;

-

-

-

-

- Registrar evidências para auditorias internas, externas e para o Pró-Gestão RPPS.

-

-

-

-

- A auditoria abrangerá, no mínimo:

-

-

-

- Sistema SISPREV Web;

-

-

-

- Sistema Eletrônico de Informações – SEI;

-

-

-

- Active Directory (AD) ou mecanismos de autenticação equivalentes;

-

-

-

- E-mail institucional;

-

-

-

- Servidores de arquivos e pastas compartilhadas;

-

-

-

- Acessos administrativos (root, administrador, superusuário);

-

-

-

- Acessos a bancos de dados.

-

-

-

- Incidentes de segurança;

-

-

-

- Vazamento de dados;

-

-

-

- Ataques cibernéticos;

-

-

-

- Alterações estruturais nos sistemas;

-

-

-

- Trocas de gerência ou reorganização administrativa.

-

-

-

-

- A auditoria seguirá o fluxo abaixo:

-

-

-

- Nome completo

- CPF

- Setor de lotação

- Função / cargo

- Tipo de acesso e permissões

- Data da criação da conta

- Último acesso

- Nome completo

-

- Situação (ativo / inativo)

-

-

-

- Usuários desligados

- Usuários em afastamento

- Alteração de funções

- Usuários desligados

-

- Movimentações internas IV – Análise Técnica pela GTI A GTI avaliará:

-

-

-

- Privilégios excessivos

-

-

-

- Contas sem uso (90 dias)

-

-

-

- Acessos administrativos inconsistentes

-

-

-

- Perfis duplicados

-

-

-

- Senhas provisórias não alteradas

-

-

-

- Acessos externos e remotos

-

-

-

- Riscos de segregação de funções (ex.: concessão e homologação)

-

-

-

- Revogação de acessos indevidos

- Readequação de permissões

- Exclusão de contas inativas

- Revogação de acessos indevidos

-

- Ajuste de perfis conforme matriz

-

-

-

- Relatórios extraídos

- Planilhas analisadas

- Pareceres das gerências

- Relatórios extraídos

-

- Comprovantes de correção

-

-

-

-

- O processo será criado no SEI com o assunto: Auditoria Semestral de Acessos aos Sistemas – Segurança da Informação, Nível de acesso: restrito, conforme LGPD e PSI.

-

-

-

- – Gerência de Tecnologia da Informação (GTI)

-

-

-

- Executar a auditoria semestral;

- Emitir relatórios técnicos;

- Propor ações corretivas;

- Validar acessos privilegiados;

- Executar a auditoria semestral;

-

- Garantir evidências para auditorias externas.

-

-

-

- Validar perfis e permissões de seus servidores;

- Comunicar inconsistências;

- Validar perfis e permissões de seus servidores;

-

- Autorizar readequações necessárias.

-

-

-

- Aprovar ações estratégicas e medidas de alto impacto;

- Aprovar ações estratégicas e medidas de alto impacto;

-

- Garantir recursos para execução das melhorias recomendadas.

-

-

-

- Sumário executivo;

-

-

-

- Quantitativo de usuários por sistema;

-

-

-

- Não conformidades encontradas;

-

-

-

- Acessos suspensos ou corrigidos;

-

-

-

- Riscos identificados;

-

-

-

- Ações corretivas adotadas;

-

-

-

- Riscos residuais;

-

-

-

- Evidências anexas;

-

-

-

- Recomendações para o próximo ciclo.

-

-

-

-

- O relatório deverá ser assinado digitalmente e mantido em SEI pelo prazo mínimo previsto na Tabela de Temporalidade.

-

-

-

-

- Os seguintes indicadores deverão ser monitorados:

-

-

-

-

- O não cumprimento das diretrizes desta auditoria poderá resultar:

-

-

-

- Em responsabilização administrativa (LC 53/2001);

-

-

-

-

- Em responsabilização civil ou penal;

-

-

-

-

- Em medidas disciplinares previstas nas normas internas;

-

-

-

-

- Em reporte à Presidência.

-

-

-

-

- A Política de Segurança da Informação do IPER dependerá da ampla disseminação de seus conteúdos e da contínua conscientização dos servidores, estagiários, prestadores de serviços e fornecedores. Para isso, estabelece-se o seguinte conjunto de diretrizes para divulgação, capacitação, atualização e desenvolvimento da cultura de segurança da informação.

- Realização de treinamento semestral obrigatório sobre segurança e privacidade;

- Divulgação da PSI e cartilhas digitais no portal interno e site institucional;

- A Política de Segurança da Informação do IPER dependerá da ampla disseminação de seus conteúdos e da contínua conscientização dos servidores, estagiários, prestadores de serviços e fornecedores. Para isso, estabelece-se o seguinte conjunto de diretrizes para divulgação, capacitação, atualização e desenvolvimento da cultura de segurança da informação.

-

- Assinatura de termo eletrônico de ciência pelos usuários.

-

-

-

-

- A Política de Segurança da Informação (PSI) deverá ser divulgada por meio de canais institucionais, incluindo:

-

-

-

- Portal interno do IPER (Intranet);

-

-

-

- Página institucional do IPER na Internet;

-

-

-

- Comunicados oficiais via e-mail institucional;

-

-

-

-

- A PSI deverá estar acessível a todos os usuários, garantindo fácil consulta e compreensão.

-

-

-

-

- Toda contratação que envolva acesso a dados, sistemas ou infraestrutura do IPER deverá incluir cláusula de adesão e vinculação às diretrizes da PSI.

-

-

-

-

- Prestadores de serviços, fornecedores e parceiros externos deverão receber a versão vigente da PSI, devendo atestar formalmente que tiveram ciência das diretrizes estabelecidas.

-

-

-

-

- A conscientização dos usuários é parte essencial do processo de governança de segurança da informação e deverá ocorrer de forma contínua e periódica.

-

-

-

-

- O IPER promoverá campanhas permanentes sobre boas práticas de segurança, com foco em:

-

-

-

- Prevenção contra ataques cibernéticos (phishing, engenharia social, malware, ransomware);

-

-

-

- Proteção de dados pessoais e sigilosos (conforme LGPD);

-

-

-

- Uso adequado da internet, e-mail e equipamentos institucionais;

-

-

-

- Recomendações de segurança para senhas, dispositivos móveis e acesso remoto;

-

-

-

- Regras de tratamento, classificação e guarda de documentos;

-

-

-

- Boas práticas de prevenção contra vazamento de dados e incidentes de privacidade.

-

-

-

-

- A Gerência de Tecnologia da Informação (GTI), em conjunto com o CSI, deverá elaborar materiais educativos, como:

-

-

-

- Vídeos curtos;

-

-

-

-

- Cartazes internos;

-

-

-

-

- Cartilhas ilustradas;

-

-

-

-

- Orientações periódicas por e-mail;

-

-

-

-

- Informativos de riscos e alertas de segurança.

-

-

-

-

- Os materiais de conscientização deverão ser atualizados com base em ameaças emergentes, recomendações da ANPD e melhores práticas de mercado.

-

-

-

-

- Todos os servidores, estagiários e prestadores de serviços deverão participar, anualmente do Treinamento Obrigatório de Segurança da Informação, que abordará:

-

-

-

- Conceitos fundamentais de segurança;

-

-

-

- Princípios da PSI do IPER;

-

-

-

- Política de classificação da informação;

-

-

-

- Procedimentos de contingência e resposta a incidentes;

-

-

-

- Procedimentos operacionais de uso dos sistemas (SEI, SISPREV, e-mail, rede etc.);

-

-

-

- Boas práticas de proteção de dados pessoais;

-

-

-

- Responsabilidades legais e administrativas em caso de violação.

-

-

-

-

- O treinamento será ministrado pela GTI, podendo ocorrer:

-

-

-

- Presencialmente;

- Presencialmente;

-

- De forma remota;

- Por meio de plataforma de ensino virtual;

- De forma remota;

-

- Em formato de vídeo aulas ou cursos modulares.

-

-

-

-

- Ao final de cada treinamento, deverá ser realizado registro de participação, com certificação individual, que será arquivado no SEI para fins de comprovação junto às auditorias do Pró-Gestão.

-

-

-

-

- Novos servidores, estagiários e prestadores de serviços recém-admitidos deverão obrigatoriamente receber treinamento introdutório de segurança da informação nos primeiros 30 dias.

-

-

-

-

- Os usuários deverão:

-

-

-

- Ler e compreender a PSI e seus anexos;

-

-

-

- Assinar os Termos de Ciência e Responsabilidade;

-

-

-

- Cumprir todas as diretrizes da PSI;

-

-

-

- Comunicar imediatamente incidentes, suspeitas de incidente ou uso indevido de informações;

-

-

-

- Zelar pelo sigilo das credenciais de acesso;

-

-

-

- Participar dos treinamentos obrigatórios anuais;

-

-

-

- Aplicar as práticas aprendidas no ambiente de trabalho.

-

-

-

-

- O não cumprimento das obrigações poderá resultar em responsabilização administrativa, civil e penal, conforme normas internas e legislação vigente.

-

-

-

-

- A Gerência de Tecnologia da Informação avaliará, anualmente, a eficácia das ações de divulgação e treinamento, por meio de:

-

-

-

-

- A classificação e a temporalidade das informações do Instituto de Previdência do Estado de Roraima – IPER seguem critérios formais destinados a assegurar a adequada proteção, o acesso, a guarda e a destinação dos documentos e dados produzidos ou recebidos no âmbito institucional. Tais procedimentos integram a gestão documental e estão diretamente vinculados à proteção de dados pessoais e à segurança da informação.

-

-

-

-

- A Política de Classificação e Temporalidade da Informação do IPER observa, obrigatoriamente, os seguintes instrumentos normativos: Portaria nº 188/2024 – IPER: Aprova o Plano de Classificação de Documentos; Portaria nº 189/2024 – IPER: Aprova a Tabela de Temporalidade de Documentos Administrativos; Portaria nº 190/2024 – IPER: Aprova a Tabela de Temporalidade de Documentos Previdenciários;

-

-

-

-

- As normas do Plano de Contingenciamento (anexo F), constitui o instrumento normativo e operacional que detalha os procedimentos necessários para garantir a continuidade dos serviços essenciais de Tecnologia da Informação e a preservação dos ativos informacionais em situações de incidentes, falhas críticas, desastres, interrupções de conectividade, ataques cibernéticos ou qualquer evento que comprometa a disponibilidade, integridade ou confidencialidade das informações sob responsabilidade do Instituto. 4. DOCUMENTOS COMPLEMENTARES

-

-

-

-

-

-

-

- Constituição Federal.

-

-

-

- Constituição Estadual.

-

-

-

- Portaria Nº 1.467/2022.

-

-

-

- EC 103/2019.

-

-

-

- Norma ISO/IEC 27002/2022.

-

-

-

- Lei Geral de Proteção de Dados, LEI Nº 13.853, DE 8 DE JULHO DE 2019.

-

-

-

- Lei de Acesso à Informação, Lei nº 12.527/2011 e suas atualizações.

-

-

-

- Decreto 27.971-E/2020.

-

-

-

- Decreto Nº 20.477-E DE 16 DE FEVEREIRO DE 2016.

-

-

-

- PORTARIA MTP Nº 1.467, DE 02 DE JUNHO DE 2022.

-

-

-

- INSTRUÇÃO NORMATIVA 004/2018-TCE/RR.

-

-

-

- Decreto Nº 32.307-E/2022.

-

-

-

- Lei nº 14.289/2022

-

-

-

-

- INSTRUÇÃO NORMATIVA 94/2022.

-

-

-

- Manual do Pró-Gestão

-

-

-

- Manual do usuário SEI- Roraima.

-

-

-

- PORTARIA Nº 188/IPER/PRESI/GPRES, DE 28 DE FEVEREIRO DE 2024. ANEXO-CÓDIGO DE CLASSIFICAÇÃO E TABELA DETEMPORALIDADE E DESTINAÇÃO DE DOCUMENTOSRELATIVOS ÀS ATIVIDADES-MEIO.

-

-

-

- PORTARIA Nº 189/IPER/PRESI/GPRES, DE 28 DE FEVEREIRO DE 2024.

-

-

-

- PORTARIA Nº 190/IPER/PRESI/GPRES, DE 28 DE FEVEREIRO DE 2024. ANEXO – MANUAL DE GESTÃO DE DOCUMENTOS.

-

-

-

-

- MATRIZ DE RESPONSABILIDADES

-

-

-

-

- DESCRIÇÃO DO PROCESSO

-

-

-

-

-

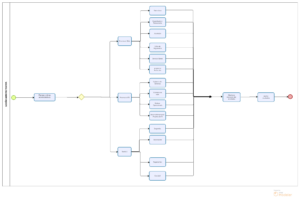

FLUXOGRAMA DO PROCESSO

-

-

-

-

-

-

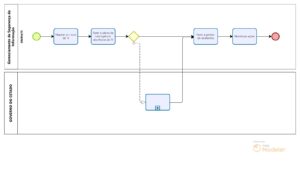

FLUXOGRAMA PLANO DE CONTINGÊNCIAS

-

-

-

-

-

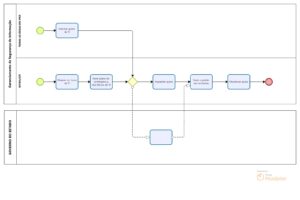

FLUXOGRAMA GERENCIAMENTO DA SEGURANÇA DA INFORMAÇÃO

-

-

-

-

-

- DETALHAMENTO DO PROCESSO

-

-

- Seleção do Provedor de Nuvem: Escolher um provedor de nuvem confiável e compatível com os requisitos de segurança da sua organização.

- Política de Retenção: Definir uma política de retenção para determinar por quanto tempo os backups serão mantidos na nuvem.

- Autenticação Multifator (MFA): Ativar a autenticação multifator para reforçar a segurança do acesso à nuvem.

- Encriptação de Dados: Certificar se os dados em trânsito e em repouso na nuvem estejam criptografados.

- Testes de Restauração: Realizar testes regulares de restauração para garantir que os backups na nuvem possam ser recuperados conforme necessário.

- Monitoramento e Alertas: Implementar sistemas de monitoramento para detectar atividades suspeitas e configure alertas para notificar sobre possíveis problemas.

- Compliance: Certificar se o armazenamento em nuvem esteja em conformidade com regulamentações de privacidade e segurança aplicáveis.

-

-

- MATRIZ DE IDENTIFICAÇÃO DE RISCOS

-

-

-

- QUADRO DO SISTEMAS DE INFORMAÇÕES IPER

-

-

-

- TERMO DE RESPONSABILIDADE DE USO DE EQUIPAMENTOS, CIÊNCIA DE USO E CIÊNCIA DA POLÍTICA DE SEGURANÇA DA INFORMAÇÃO DO IPER

-

-

-

- TERMO DE CONSENTIMENTO PARA TRATAMENTO DE DADOS FORNECEDORES E PRESTADORES DE SERVIÇOS

-

-

-

- TERMO DE CONFIDENCIALIDADE E SIGILO

-

-

-

- PLANO DE CONTINGÊNCIA E CONTINUIDADE DE TECNOLOGIA DA INFORMAÇÃO DO INSTITUTO DE PREVIDÊNCIA DO ESTADO DE RORAIMA – IPER

-

-

-

- TERMO DE USO E RESPONSABILIDADE DE ACESSO A SISTEMAS

-

-

Your message has been sent

Classificação Descrição Documentos Público Nível de acesso utilizado para informações sobre as quais não recaia qualquer hipótese de limitação de acesso, ou que seja de amplo conhecimento público em razão de ato do seu titular ou de terceiros. Formulários, Despachos, Ofícios, Requerimentos, Relatórios, Documento de Formalização de Processos- DFD, Minuta, Contrato, Estudo Técnico Preliminar, Termo de Referência, Anexo, Esclarecimentos, Justificativa, Requerimento e todos os outros Restrito Nível de acesso do Processo e/ou documento que cujo teor não deve ser do conhecimento do público em geral, sendo acessados apenas pelos interessados e por agentes públicos das unidades nas quais são tramitados; Perícia Médica e documentos que envolvem dados sensíveis. Tipo de Processo: Ação de cobrança, Motivo de Limitação: Proteção do envolvido, Possibilidade de Contestação. Tipo de Processo: Multa ao Gestor, Motivo de Limitação: Exposição do envolvido, Direto a ampla defesa e ao contraditório. E os demais relacionados no tem 2.2.5.1. Sigiloso Nível de acesso: informação sigilosa em poder dos órgãos e entidades públicas, observado o seu teor e em razão de sua imprescindibilidade à segurança da sociedade ou do Estado, a qual é classificada como ultrassecreta, secreta ou reservada. São visualizados apenas pelos usuários com credencial de acesso ao processo. Os demais relacionados no item2.2.5.2.

Tipo de Processo Motivo de Limitação Apuração de dano ou extravio de bem público Proteção a honra e imagem do envolvido; possibilidade dos dados serem encaminhadas para apuração de responsabilidade (PAD) Reserva Remunerada (revisão) Proteção dos dados dos envolvidos, Possibilidade de Contestação. Reforma (revisão) Exposição da causa da Reforma, Direito a ampla defesa e ao contraditório a depender do tipo de Reforma. Pensão Militar por Morte (revisão) Proteção dos dados dos envolvidos, Possibilidade de Contestação. Pensão Militar por perda de cargo (revisão) Exposição da causa da Pensão, e dos beneficiários/envolvidos. Averbação de Tempo de Contribuição e Serviço Militar (revisão) Proteção dos dados dos requerentes Aposentadoria Proteção dos dados dos envolvidos. Pensão por Morte Proteção dos dados dos envolvidos. Isenção de Imposto de Renda Proteção dos dados dos envolvidos. Perícia Médica (avaliação Proteção dos dados dos envolvidos. Tipo de Processo Motivo de Limitação de grau de deficiência, dependência vitalícia) Alteração de Dados Bancários Proteção dos dados dos envolvidos. Emissão de CTC Proteção dos dados dos envolvidos. Solicitação de Acesso de Sistema Informação individual de login e senha de cadastros de sistemas. 2.2.5.2. Sigiloso:

Tipo de Processo Motivo de Limitação Denúncias e investigações em Geral Proteção dos dados dos envolvidos e necessidade de sigilo para proceder com a devida apuração. Solicitação de Declaração Negativa de não cometimento ou punição por ilícitos administrativos (Sindicância, Processo Administrativo Disciplinar). Proteção dos dados Pessoais Apuração de dano ao erário previdenciário Proteção dos dados dos envolvidos e necessidade de sigilo para proceder com a devida apuração Apuração de irregularidades na concessão e manutenção de benefício previdenciário Proteção dos dados dos envolvidos e necessidade de sigilo para proceder com a devida apuração. Que versão sobre pessoa que vive com infecção pelos vírus da imunodeficiência humana (HIV) e das hepatites crônicas (HBV e HCV) e de pessoa com hanseníase e com tuberculose, nos casos que estabelece; e altera a Lei nº 6.259, de 30 de outubro de 1975. Lei n.º 14.289, de 03 de janeiro de 2022; observados os padrões definidos por aquela Infraestrutura.

I- Observar o cadastro das informações ao “Incluir Documentos” no SISPREV , marcando os campos “Confidencial” ou “Não Confidencial”;

Classificação Descrição Documentos Confidencial São visualizados apenas pelos usuários com credencial de acesso ao Somente no Perfil processo. Master Nível de acesso: informação sigilosa em poder dos órgãos e entidades públicas, observado o seu teor e em razão de sua imprescindibilidade à segurança da sociedade ou do Estado, a qual é classificada como ultrassecreta, secreta ou reservada. São visualizados apenas (Administrador), Certidão de Tempo de Contribuição pelos usuários com credencial de acesso ao processo. Não Confidencial Nível de acesso utilizado para informações sobre as quais não recaia qualquer hipótese de limitação de acesso, ou que seja de amplo conhecimento público em razão de ato de seu titular ou de terceiros. Todos os Documentos Tanto no Sistema SEI e No Sistema SISPREV, o Manual de Gestão de Documentos e Arquivos do Instituto de Previdência de Roraima 2022 e o Código de Classificação e Tabela de Temporalidade e destinação de documentos relativos as atividades-fim do Instituto de Previdência de Roraima-IPER, conforme o Anexo I- Classificação, Temporalidade e destinação de documentos de arquivo das atividades-fim Civil e Militar do IPER.

Esta Política aplica-se a todos os servidores efetivos, comissionados, estagiários, fornecedores, consultores, empresas contratadas e qualquer terceiro que tenha acesso a informações, sistemas ou infraestrutura tecnológica do IPER, sendo obrigatória quando for o caso, a assinatura dos Termos de Confidencialidade e Consentimento LGPD.

GTI;

2.3.1.2. Os administradores dos sistemas computacionais do IPER são responsáveis pelo uso adequado dos recursos sob sua responsabilidade, devendo zelar pela integridade e confidencialidade dos sistemas e dos dados sob seus cuidados, bem como os arquivistas e servidores lotados no DIVAP são responsáveis por manter a integridade, fidedignidade dos documentos físicos e acesso controlado aos documentos que estão sob a responsabilidade do setor.

2.4 Procedimentos de Contingência e Auditoria de Acessos

2.4.2.1 Emitir recomendações e ações corretivas para mitigação de riscos;

2.4.3 Escopo da Auditoria

2.4.4 Periodicidade

2.5.4.1 A Auditoria de Acessos será realizada obrigatoriamente a cada 6 (seis) meses, preferencialmente nos meses de junho e dezembro.

2.4.4.2 Situações extraordinárias que exijam revisão imediata poderão ser acionadas, tais como:

2.4.5 Procedimentos da Auditoria

I – Extração das Listas de Usuários

A GTI deverá extrair relatórios contendo:

II – Validação com as Gerências

Cada relatório será enviado aos responsáveis das Gerências, Diretorias e Presidência para validação funcional dos acessos.

III – Confronto com o Cadastro de RH

Será realizada conferência com o cadastro de pessoal para verificar:

V – Aplicação de Correções

A GTI executará as correções necessárias:

VI – Evidências e Registro em SEI/SISPREV

Todas as evidências obrigatórias deverão ser arquivadas:

2.4.6 Responsabilidades

II – Gerências e Diretorias

III – Presidência do IPER

2.4.7 Relatório Final da Auditoria

O relatório final deverá conter:

2.4.8 Indicadores de Desempenho (KPIs)

Indicador Meta Periodicidade % de contas inativas identificadas 0% Semestral % de acessos corrigidos no prazo ≥ 95% Semestral % de usuários validados pelas gerências 100% Semestral Incidentes relacionados a acessos 0 Semestral 2.4.9 Conformidade e Sanções

3.4 Divulgação, Conscientização e Treinamento da Política de Segurança

3.4.5 Divulgação da Política de Segurança da Informação

e) Eventos presenciais e/ou virtuais promovidos pela GTI (Gerência de Tecnologia da Informação).

3.4.6 Conscientização em Segurança da Informação

3.4.7 Treinamento Obrigatório

3.4.8 Obrigações dos Usuários

3.4.9 Monitoramento e Avaliação da Eficácia

a) Indicadores de participação;

3.5 Política de Classificação e Temporalidade

3.6. Utilização das Normas do Plano de Contingência do IPER (anexo F)

O Instituto de Previdência do Estado de Roraima (IPER) tem definida na sua

matriz de responsabilidade e atribuições o Principal Responsável (P) e o

Co- responsável (C) das atividades do processo:

Matriz de Responsabilidades Nº Atribuição

Responsabilidades Presidente Vice Presidente Conselho de Previdência Diretoror de Administração e Finanças Gerente de TI Técnicos de Informática Servidores Prestadores de Serviço 1 Aprovar a Política de Segurança da Informação P C C —– —– —– —– —– 2 Revisão da Política de Segurança da Informação —– —– —– —– P P —– —– 3 Implantação das ações da Política de Segurança da Informação —– —– —– P P P —– —– 4 Treinamento e capacitação de pessoas —– —– —– —– P P —– —– 5 Cumprir a Política de Segurança da Informação P P P P P P P P 6 Comunicação da Política de Segurança da Informação P —– —– P P P —– —– 7 Monitoramento das ações —– —– —– P P —– —– —– Deve-se apresentar quais os processos e subprocessos estarão descritos no manual de operação.

a. TERMOS, ABREVIATURAS, SIGLAS E DEFINIÇÕES

Afim de fazer com que o servidor tenha alinhamento com o processo é importante conceituar todos os termos e definições que serão aplicados durante a execução das suas atividades de forma contextualizada.

Item Termo Descrição 1 Endereço IP: código atribuído a recurso de TI (do IPER ou externo) com objetivo de identificá-lo unicamente na Internet ou em uma rede interna. Exemplo: “143.54.1.20”, “8.8.4.4”, “2804:1f20:0:1::20“. Gestor de Recurso de TI: pessoa responsável por algum recurso de TI. 2 Firewall institucional: conjunto de equipamentos e tecnologias que visam implementar e monitorar a política de comunicação da rede de dados do IPER com a Internet. 3 Gestor de Recurso de TI: pessoa responsável por algum recurso de TI. 4 Incidente de Segurança: violação de requisito de segurança estabelecido por gestor de recurso de TI ou violação de legislação ou norma vigente 5 Recurso de TI: equipamento de computação ou telecomunicação de dados que utilize a rede de dados ou que custodie informações da Universidade ou relacionados a processos de negócio da mesma. Também são recursos de TI quaisquer serviços e aplicações, de armazenamento ou comunicação, fornecidos por equipamentos de qualquer natureza. Exemplos de recursos de TI são computadores desktops, terminais de acesso, servidores, equipamentos de rede como comutadores (switches) e roteadores, equipamentos de suporte com acesso a rede como nobreaks e geradores, equipamentos de comunicação como telefones VoIP, e todos os softwares, aplicações e informações que estejam armazenados em quaisquer destes dispositivos, entre outros. 6 Sítio ou Aplicação Web Documento, aplicação ou sistema de informação hospedado em recurso de TI, acessível através da rede de dados, identificado por uma URL. 7 TI: Tecnologia da Informação. 8 URL: Universal Resource Locator ou Localizador Universal de Recurso, texto que indica o endereço de localização na Internet de um sítio ou aplicação Web. Exemplos: “www.iper.rr.gov.br”; 9 Agente de Criptografia: Indivíduo que utiliza de técnicas que transformam/esconde/codifica informação inteligível em algo que um agente externo seja incapaz de compreender. 10 DEK (Chave de Criptografia de Dados) Criptografada: É um tipo de chave projetada para criptografar e descriptografar dados pelo menos uma vez, ou possivelmente várias vezes. As DEKs são criadas por um mecanismo de criptografia. Os dados são criptografados e descriptografados com a ajuda da mesma DEK; portanto, uma DEK deve ser armazenada por pelo menos uma duração especificada para descriptografar o texto cifrado gerado. 11 KMS (Sistema de Gerenciamento de Chaves): Fornece uma visão geral do material de chave utilizado na empresa. Ele possibilita o acesso controlado a dados criptografados de acordo com a estratégia de segurança da TI. 12 AES (Padrão Avançado de Criptografia): É um tipo de cifra (um método de transformar uma mensagem para ocultar seu significado) que protege a transferência de dados pela internet. Atualmente um dos protocolos de criptografia mais comuns e confiáveis. 13 CRM:

Base de dados da Zoho Services que impede que os dados sejam roubados ou perdidos, convertendo o texto claro (ou legível) em texto cifrado (ou não legível) acessível apenas a partes autorizadas. Mesmo que um potencial invasor tenha acesso aos dados, as informações armazenadas no texto cifrado são não legíveis.

FLUXOGRAMA GESTÃO ADMINISTRATIVA: GTI

Descrever detalhadamente as atividades mapeadas nos seus respectivos fluxos

Etapa Atividade Responsável Detalhamento da tarefa Controle da Atividade 1 Identificação dos principais sistemas Gerente de T.I Receber as demandas de necessidades dos setoresIdentificar os Sistema de acordo com as necessidades; 3.Incluir no plano de aquisições anualmente Gerência de TI -GTI 2 Identificação dos Riscos Gerente de T.I identificar dos riscos;analisar riscos;avaliar os riscos;tratar os riscos e monitoramentoanalisar a crítica dos riscos Gerência de TI -GTI 2 Regras de uso internet Gerente de T.I Receber ato de nomeação de servidores, estagiários com devidos setores/cargosSolicitar e receber o acesso aos sistemas aos responsáveisEncaminhar a efetivação do acesso a Divisão Recursos Humanos Gerência de TI -GTI 3 Uso de e-mail Gerente de T.I Toda a comunidade da IPER tem direito a um endereço eletrônico no domínio “iper.rr.gov.br”. Visando a garantia da autenticidade das comunicações oficiais da Universidade, todos os servidores efetivos, cargos comissionados e estagiários devem utilizar o endereço com domínio “iper.rr.gov.br“ para comunicações relacionadas às suas funções no Instituto. Receber ato de nomeação de servidores, estagiários com devidos setores/cargosRealizar o cadastro do e-mailEncaminhar a efetivação do acesso ao Divisão de Recursos Humanos Gerência de TI -GTI 4 Utilização de unidades de armazenamento portátil Equipe Técnica de T.I 1- Receber solicitação do Pedido de Acesso Responsável do Setor

2- Encaminhar a efetivação do acesso ao Responsável do Setor

Gerência de TI -GTI 5 Antivírus Equipe Técnica de T.I 1- Identificação de Atualização de Ferramenta Antivírus

2- Realização da Atualização de Ferramenta Antivírus

Gerência de TI -GTI 6 Regras de acesso aos sistemas Gerente de T.I 1- Receber ato de nomeação de servidores, estagiários com devidos setores/cargos

2- Solicitar e receber o acesso aos sistemas aos responsáveis

3 -Encaminhar a efetivação do acesso ao Recursos humanos

Gerência de TI -GTI 7 Regras de acesso aos ambientes Gerente de Administração e Logística 1- Realizar o atendimento inicial na portaria

2- Conferir o documento de identificação e anotar em lista própria

3- Encaminhar para a sala/setor competente

Setor de Serviços Gerais 8 Regras de exposição dos sistemas (uso de celular) Gerente de T.I 1- Receber solicitação do Pedido de Acesso Responsável do Setor

2-Encaminhar a efetivação do acesso ao Responsável do Setor

Gerência de TI -GTI 9 Regras para impressão de documentos Gerente de T.I 1- Receber ato de nomeação de servidores, estagiários com devidos setores/cargos

2- Solicitar e receber o acesso aos sistemas aos responsáveis

3-Encaminhar a efetivação do acesso ao Recursos humanos

Gerência de TI -GTI 10 Regras de criptografia Gerente de T.I 1- O agente de criptografia deve determinar, com base nos metadados, se há necessidade de criptografar o campo antes de armazená-lo no banco de dados.

2- O agente da criptografia deve verificar a memória cache quanto a DEKs correspondentes. Se nenhuma DEK correspondente for encontrada, o agente de criptografia solicitará uma DEK do KMS.

Gerência de TI -GTI 3-O KMS verifica seu banco de dados quanto a uma DEK criptografada correspondente.

3.1 Se uma DEK criptografado correspondente for encontrada, o KMS descriptografará a DEK criptografada e a retornará ao agente de criptografia.

3.2 Se nenhuma DEK correspondente for encontrada, o KMS gerará uma DEK. Essa nova DEK é criptografada com KEKs e armazenada nos servidores do KMS.

4- O agente deve receber a DEK e, em seguida, criptografa/descriptografa os dados usando criptografia AES de 256 bits.

5- O texto cifrado (os dados criptografados) é, então, armazenado no CRM (no banco de dados/sistema de arquivos do Zoho Services).

11 Regras de uso, compartilhamento e disponibilização de senhas de uso de terceiros Gerente de T.I 1- Receber solicitação do Pedido de Acesso Responsável do Setor

2- Encaminhar o TERMO de efetivação ou a negação do acesso ao Responsável do Setor

12 Regras de uso de wifi Gerente de T.I 1- GTI: Receber solicitação do Pedido de Acesso Responsável do Setor

2- GTI: Encaminhar a efetivação do acesso ao Responsável do Setor

13 Regras de atualização de sistemas Gerente de T.I 1- Verificar as atualizações de sistemas

2-Executar as atualizações existentes

14 Regras de compra de equipamentos Gerente de T.I 1- Verificar as necessidades;

2- Descrever as configurações de acordo com os padrões normativos;

3- Solicitar Autorização de Aquisição

4- Elaborar ETP

5- Encaminhar para a GEAL continuar a Aquisição

15 Regras de uso de ferramentas de comunicação Gerente de T.I 1- Definir as Ferramentas;

2- Configurar perfil de usuários das Ferramentas;

3 Instalar as Ferramentas; 16

Regras de backup físico e em nuvem

Gerente de T.I

4. Regras para Backup Físico: Identificação de Dados Críticos: Listar e identificar os dados críticos que precisam ser copiados regularmente. Frequência de Backup: Estabelecer a frequência de backup com base na taxa de alteração dos dados e na importância deles.

1. Mídia de Armazenamento: Escolher mídias de armazenamento confiáveis, como discos rígidos externos, fitas magnéticas ou unidades USB.

2.Local de Armazenamento: Manter cópias dos backups em locais físicos separados para proteção contra desastres, como incêndios ou inundações.

3. Segurança Física: Proteger fisicamente os dispositivos de backup para evitar acesso não autorizado ou danos.

4. Criptografia: Utilizar criptografia para proteger os dados armazenados em dispositivos físicos contra acessos não autorizados.

Regras para Backup em Nuvem:

17

Política de Segurança de redes

Gerente de T.I

1. Todo usuário deve ter uma identificação única, pessoal e intransferível, qualificando-o como responsável por qualquer atividade desenvolvida sob esta identificação. O titular assume a responsabilidade quanto ao sigilo da sua senha pessoal.

2. Utilizar senha de qualidade, com pelo menos oito caracteres contendo números, letras (maiúsculas e minúsculas) e caracteres especiais (símbolos), e não deverá utilizar informações pessoais fáceis de serem obtidas como, o nome, o número de telefone ou data de nascimento como senha.

3. Utilizar um método próprio para lembrar-se da senha, de modo que ela não precise ser anotada em nenhum local, em hipótese alguma.

4 .Não armazenar senhas nos navegadores (Mozila, Chrome, Internet Explore etc.), pois são facilmente visualizadas e comprometem a segurança das informações. 5-A distribuição de senhas aos usuários de Tecnologia da Informação (inicial ou não) deve ser feita de forma segura.

5.A senha inicial, quando gerada pelo sistema, deve ser trocada, pelo usuário de TI no primeiro acesso.

6-A troca de uma senha bloqueada só deve ser liberada por solicitação do próprio usuário.

Receber ato de nomeação de servidores, estagiários com devidos setores/cargos

2 Solicitar e receber o acesso aos sistemas aos responsáveis

3 Encaminhar a efetivação do acesso ao Recursos humanos

18

Política de treinamento de servidores em TI e Segurança da Informação

Gerente de T.I

1- Definir a Política de treinamento de servidores em TI e Segurança da Informação;

2- Atualizar a Política de treinamento de servidores em TI e Segurança da Informação

19

Regras de proteção de informações em meio físico

Gerente de T.I 1- Estabelecer regras de proteção de informações em meio físico;

2- Seguir as regras de proteção de informações em meio físico;

20 Regras de descarte de mídias e informações Gerente de T.I 1-Descritas na Política de Proteção de Dados. 21 Regras para uso de impressora e scanners

Gerente de T.I 1- Documento enviado para a impressora deverá ser retirado com uso de senha de rede.

2- A impressão de documentos sigilosos deve ser feita sob supervisão do responsável.

3- Os relatórios impressos devem ser protegidos contra perda, reprodução e uso não autorizado. Isto é, documentos esquecidos nas impressoras, ou com demora em retirada, ou até mesmo em cima da mesa, podem ser lidos, copiados ou levados por outro funcionário ou por alguém de fora da rede do IPER.

22 Regras de utilização de rede, software, internet, acesso físico e lógico, documentos e sistemas por fornecedores e prestadores Gerente de T.I

Todo usuário deve ter uma identificação única, pessoal e intransferível, qualificando-o como responsável por qualquer atividade desenvolvida sob esta identificação. O titular assume a responsabilidade quanto ao sigilo da sua senha pessoal. de serviços. 2- Utilizar senha de qualidade, com pelo menos oito caracteres contendo números, letras (maiúsculas e minúsculas) e caracteres especiais (símbolos), e não deverá utilizar informações pessoais fáceis de serem obtidas como, o nome, o número de telefone ou data de nascimento como senha.

3-Utilizar um método próprio para lembrar-se da senha, de modo que ela não precise ser anotada em nenhum local, em hipótese alguma.

4-Não armazenar senhas nos navegadores (Mozila, Chrome, Internet Explore etc.), pois são facilmente visualizadas e comprometem a segurança das informações. 5-A distribuição de senhas aos usuários de Tecnologia da Informação (inicial ou não) deve ser feita de forma segura. A senha inicial, quando gerada pelo sistema, deve ser trocada, pelo usuário de TI no primeiro acesso.

6-A troca de uma senha bloqueada só deve ser liberada por solicitação do próprio usuário.

23

Regras de privacidade de dados

Gerente de T.I

1-Avaliar a Inicial de Privacidade

2-Desenvolver de Políticas de Privacidade

3-Implementar de Medidas de Segurança

4-Conscientizar e manter os funcionários informados sobre as melhores práticas e responsabilidades relacionadas à privacidade de dados.

5-Gerenciar o Consentimento e os Incidentes de Privacidade

6-Monitorar, Auditar e Implementar sistemas para monitorar continuamente o cumprimento das políticas de privacidade e a segurança dos dados.

7-Revisar e Atualizar as Políticas

24

Elaboração de Planos de Contingência

Gerente de T.I

Plano de Contingência para o Setor de Tecnologia da Informação:

1-Identificação de Riscos:

– Realizar uma análise detalhada dos possíveis riscos que podem afetar o setor de TI, como falhas de hardware, ataques cibernéticos, desastres naturais, entre outros.

2. Estratégias de Backup: –

-Implementar rotinas regulares de backup dos dados críticos, armazenando essas cópias em locais seguros e fora das dependências do órgão.

3. Segurança Cibernética:

– Reforçar as medidas de segurança cibernética, como firewalls, antivírus atualizados,

autenticação em dois fatores e políticas de acesso restrito aos sistemas.

4. Plano de Recuperação de Desastres:

– Elaborar um plano detalhado de recuperação de desastres, com procedimentos claros sobre como restaurar os sistemas e os dados em caso de incidentes graves.

5. Testes e Treinamentos:

– Realizar testes periódicos do plano de contingência para garantir sua eficácia e promover treinamentos regulares com a equipe para que todos saibam como agir em situações emergenciais.

6. Comunicação e Coordenação:

– Estabelecer canais claros de comunicação interna e externa para informar rapidamente sobre incidentes e coordenar as ações necessárias para a mitigação dos impactos.

7. Monitoramento Contínuo:

– Implementar sistemas de monitoramento contínuo da infraestrutura de TI para identificar precocemente possíveis problemas e agir proativamente na sua resolução.

8. Revisão Periódica:

– Revisar a cada dois anos o plano de contingência, atualizando-o conforme novas ameaças e tecnologias surgirem, garantindo a sua relevância e eficácia contínuas.

25

Monitoramento da Segurança de Informação

Gerente de T.I 1- Implementar sistemas de monitoramento para detectar atividades suspeitas.

2-Configurar alertas para notificar sobre possíveis problemas.

26 Política de Consequências (Código de ética e Regime Jurídico de Servidores – LC nº 053/2001). Comissão de Ética 1 Identificar das regras de acordo com a política de ética do IPER;

2-Aplicar o Código de Código de ética do IPER.

27 Plano de Atualização da PSI (revisão a cada 2 anos).

Gerente de T.I 1-Revisar e Analisar a versão atual da PSI para identificar áreas que precisam de atualização ou melhoria.

2-Identificar as Mudanças Necessárias: Listar as mudanças na legislação, regulamentação, tecnologia e operações que impactam a PSI.

3- Definir os objetivos específicos da atualização da PSI .

4- Revisar e Submeter a nova versão da PSI para revisão interna por todas as partes interessadas relevantes.

5- Aprovar pela Alta Administração: Obter a aprovação formal da nova PSI pela alta administração ou pelo comitê de governança de TI.

6- Divulgar a Nova PSI: Comunicar a nova PSI a todos os funcionários e partes interessadas.

7- Atualizar os Documentos e Recursos: Atualizar todos os documentos e recursos relacionados à PSI (por exemplo, manuais de políticas, intranet da empresa).

8- Monitorar continuamente e Estabelecer processos para monitorar a conformidade com a nova PSI e identificar quaisquer problemas ou áreas de melhoria.

9- Realizar avaliações periódicas para garantir que a PSI continua relevante e eficaz, e para planejar futuras atualizações.

7 Revisão e Atualização

6.1 Esta Política será revisada a cada dois anos, ou sempre que houver:

a) Alterações legais ou regulamentares relevantes;

b) Mudanças significativas na infraestrutura tecnológica;

8 ANEXOS

ANEXO C- TERMO DE RESPONSABILIDADE – USO DE EQUIPAMENTOS

ANEXO E-TERMO DE CONFIDENCIALIDADE E SIGILO

ANEXO G-TERMO DE USO E RESPONSABILIDADE DE ACESSO A SISTEMAS

ANEXO F – PLANO DE CONTINGÊNCIA

ANEXO – MANUAL DE OPERAÇÃO

-

-

-